Notice

Recent Posts

Recent Comments

Link

개발스토리

전자 서명(Digital Signature) 본문

전자 서명(Digital Signature)

■ Authentication을 지키기 위한 solution

■ 송수신자 서로간의 신원 확인

Scenario

■ Bob은 public key를 공개된 장소에 두고, private key는 자신이 가지고 있다.

■ Alice는 Bob의 public key를 가져와, 메시지를 암호화해서 전송

■ 이 메시지는 다른 사람이 보더라도 풀 수 없다. 메시지를 복호화하려면 Bob의 private key가 필요하기 때문

-> 기밀성보장

< 위 과정의 문제점 >

- Bob은 alice가 메시지를 작성했다는 사실을 확신할 수 없다.

- Bob은 메시지가 중간에 변경되지 않았다는 것을 확신할 수 없다.

Digital Signature Scenario

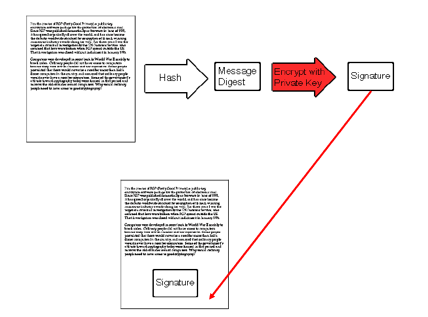

<보내는 과정>

■ Alice는 메시지를 해시함수 통해 MAC을 만들고, 이 것을 Alice가 자신의 private key로 암호화 한다.

■ 만들어진 것을 본래 메시지에 붙인다 -> 서명

■ 이것을 Bob의 public key로 암호화해서 전송 ( 메시지 + 송신자의 private key로 암호화된 MAC )

<받는 과정>

■ 다른 사람은 Bob의 private key가 없으므로 볼 수 없다.

-> 기밀성 보장

■ Bob은 자신의 private key로 복호화하면 다음이 나온다.

■ 위 그림에서 signature는 Alice의 공개키로 복호화 하고, 평문은 해시 함수로 돌린 뒤에 비교한다.

-> 같으면 무결성, 인증 보장

'Computer Science > 보안' 카테고리의 다른 글

| KDC and CA (0) | 2020.11.27 |

|---|---|

| IDS_침입 탐지 시스템 (0) | 2020.11.27 |

| Hash Function (0) | 2020.11.27 |

| Access Control Policy_RBAC (0) | 2020.11.24 |

| Access Control Policy_DAC (0) | 2020.11.24 |

Comments