Notice

Recent Posts

Recent Comments

Link

개발스토리

Access Control Policy_RBAC 본문

Role-Based Access Control(RBAC)

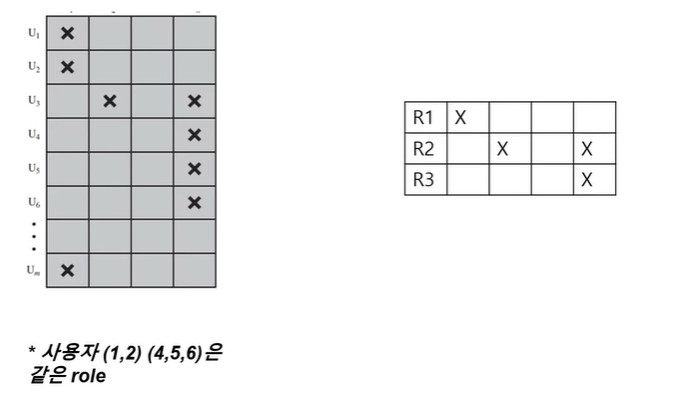

■ 각 사용자 대신에 역할별로 접근 권한을 할당

■ 상업적으로 회사, 기관, 조직에서 많이 쓰임

■ 예를 들어, 회사에 팀장과 팀원마다 역할이 다르면 각각의 사용자 별로 권한을 주는 것이 아니라 팀장, 팀원 등에 역할에 맞게 접근 권한을 할당해 주는 것이다. -> 메모리 낭비가 줄어든다.

■ 각각의 사용자는 권한에 할당되는 것이 아니라 role(역할이나 직급)에 할당되게 된다.

■ 이점

- 예를들어, 어떤 사용자는 팀장이자 팀원일 수도 있다. 두 개의 역할을 가질 수도 있다. 이 상황에 따른 권한을 할당 받는 것이 쉽다. 또한, 팀장 역할을 그만두게 될 시에 전체 구조를 바꾸는 것이 아니라 연결만 끊어주면 돼서 간단하다.

-> 관계에 따른 연결 해제, 할당이 손 쉽다.

DAC vs RBAC(중요)

- 표를 보면 각각의 장단점이 잘 드러난다.

RBAC 장단점 분석

■ 장점

- 전체적으로 일관성 있는 제어 정책이 가능

- 직무 분석이 용이(역할별로)

■ 단점

- 각 주체, 객체 별 유연하게 하기 어려움

-> 역할 기반이기 때문에 각 주체별로 세분화하는 것이 아니다. 정교하지는 않다.

● RBAC2는 RBAC1 + 상호 배타적 역할 + 역할 개수 + 필요 조건등 제약사항 (EX, 팀장은 개발 역량을 갖춰야 한다)

Case Study

■ 사용자는 성인, 청소년, 유아 중 1개 부여

■ 3가지 권한 : R, PG13, G

■ 성인(R, PG13, G) / 청소년(PG13, G) / 유아(G) 부여

'Computer Science > 보안' 카테고리의 다른 글

| 전자 서명(Digital Signature) (1) | 2020.11.27 |

|---|---|

| Hash Function (0) | 2020.11.27 |

| Access Control Policy_DAC (0) | 2020.11.24 |

| Access Control(접근 제어) (0) | 2020.11.23 |

| SSL/TLS (1) | 2020.11.19 |

Comments